ESET Research 发现了一个复杂的中国浏览器注入器:一个来自一家神秘中国公司的签名、易受攻击的广告注入驱动程序。这种威胁被ESET称为HotPage,它包含在一个可执行文件中,该文件安装其主驱动程序并将库注入基于Chromium的浏览器中。

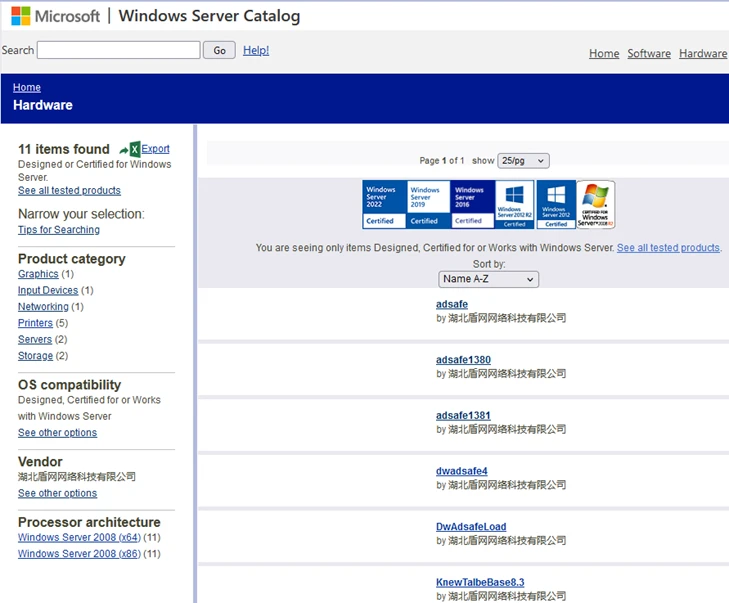

Windows Server 目录中列出的中国公司的认证产品(来源:ESET)

它伪装成能够阻止广告的安全产品,实际上引入了新的广告。此外,恶意软件可以替换当前页面的内容、重定向用户,或者只是打开一个新选项卡到一个充满其他广告的网站。该恶意软件引入了更多漏洞,并使系统面临更危险的威胁。具有非特权帐户的攻击者可以利用易受攻击的驱动程序获取 SYSTEM 权限或将库注入远程进程以造成进一步的损害,同时使用合法且已签名的驱动程序。

2023 年底,ESET 研究人员偶然发现了一个名为“HotPage.exe”的安装程序,它部署了一个能够将代码注入远程进程的驱动程序,以及两个能够拦截和篡改浏览器网络流量的库。大多数安全产品将安装程序检测为广告软件组件。真正让ESET研究人员印象深刻的是Microsoft签名的嵌入式驱动程序。根据其签名,它是由一家名为湖北敦旺网络技术的中国公司开发的。

“缺乏有关该公司的信息很有趣。分发方法尚不清楚,但根据我们的研究,该软件被宣传为针对中文人士的网吧安全解决方案。它声称通过阻止广告和恶意网站来改善网页浏览体验,但现实却大不相同——它利用其浏览器流量拦截和过滤功能来显示与游戏相关的广告。它还将有关计算机的一些信息发送到公司的服务器,最有可能收集安装统计信息,“发现威胁的ESET研究员Romain Dumont解释说。

根据现有信息,该公司的业务范围包括与技术相关的活动,如开发、服务和咨询,但也包括广告活动。主要股东目前是武汉义顺百顺文化传媒,这是一家非常小的公司,看起来专门从事广告和营销。由于安装驱动程序所需的权限级别,恶意软件可能已与其他软件包捆绑在一起或作为安全产品进行宣传。

使用 Windows 的通知回调,驱动程序组件监视正在打开的新浏览器或选项卡。在某些情况下,广告软件将使用各种技术将 shellcode 注入浏览器进程以加载其网络篡改库。使用 Microsoft 的 Detours 挂钩库,注入的代码过滤 HTTP(S) 请求和响应。

该恶意软件可以替换当前页面的内容,重定向用户,或者只是打开一个新选项卡,进入一个充满游戏广告的网站。除了其明显的恶作剧行为之外,此内核组件还为其他威胁打开了大门,以Windows操作系统中可用的最高权限级别运行代码:SYSTEM帐户。由于对此内核组件的访问限制不当,任何进程都可以与之通信,并利用其代码注入功能来针对任何不受保护的进程。

“HotPage 驱动程序提醒我们,滥用扩展验证证书仍然是一回事。由于许多安全模型在某种程度上都是基于信任的,因此威胁行为者倾向于在合法和阴暗之间发挥作用。无论此类软件是作为安全解决方案宣传还是简单地与其他软件捆绑在一起,由于这种信任而授予的功能都会使用户面临安全风险,“Romain 补充道。

ESET 于 2024 年 3 月向 Microsoft 报告了此驱动程序,并遵循了他们的协调漏洞披露流程。ESET 技术将此威胁(Microsoft 于 2024 年 5 月 1 日从 Windows Server 目录中删除)检测为 Win{32|64}/HotPage.A 和 Win{32|64}/HotPage.B。